Azure ExpressRoute は、通信帯域の確保や安定性を目的としたオンプレミスから Azure (Microsoft クラウド) への専用プライベート ネットワーク接続する際に使用されるサービスです。

それとは別に「ExpressRoute はセキュアだ」ということをよく耳にしますし、最近某コミュニティ サイトで「ExpressRoute は専用回線を通る暗号化通信」といった何言っているかよくわからない記載を見つけてしまったが故に、遠くを見つめてしまうことがありました。

お前がそう思うんならそうなんだろう、お前ん中ではな (

まぁセキュアという観点でいえば、「パブリック ネットワークではなく、閉域網経由で通信」はあらかた間違っているとは言えませんが、何の根拠もなしに「ExpressRoute は暗号化されている」と思う方々が出てこないよう、Azure ExpressRoute における暗号化通信について纏めました。

Azure ExpressRoute における暗号化通信について

結論から言うと、ExpressRoute を経由する通信は基本的には暗号化されていません。

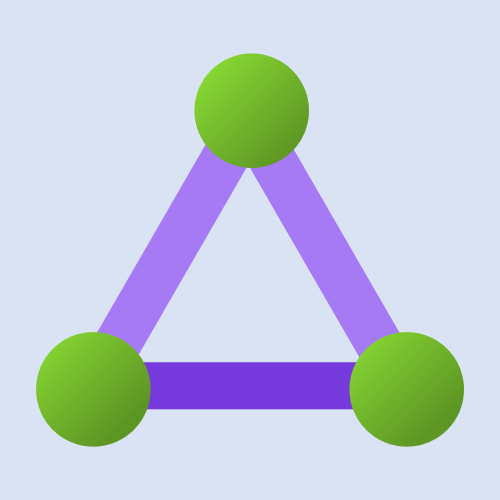

暗号化通信を行うためには、ExpressRoute サービス プロバイダー経由ではなく、ExpressRoute Direct を用いて直接 ExpressRoute 回線を利用、 MACsec によるポイントツーポイント暗号化を用いた場合のみとなります。

Microsoft Peering 経由での通信について

Azure の PaaS/SaaS サービスや Microsoft 365 (Office 365) サービス、Dynamices 365 サービスなどは Microsoft Peering を経由しますが、それぞれのサービスが転送中の通信を TLS や IPsec を用いて暗号化されています。

サイト間 VPN によるプライベート接続を行う場合には、VPN ゲートウェイを用いてオンプレミスの VPN デバイスと接続することで、オンプレミス上のネットワークと VNet 間の通信を暗号化することが可能です。

Private Peering 経由での通信について

Azure VPN ゲートウェイとは異なり、ExpressRoute ゲートウェイを用いてプライベート接続を行っても暗号化されません。

VPN ゲートウェイも ExpressRoute ゲートウェイも「仮想ネットワーク ゲートウェイ」として括られるけど、まったくの別物と考える必要があります (SKU 自体も分かれてますし)。

Private Peeing 経由で暗号化する場合には、Microsoft Peering と同様に VPN ゲートウェイを用いてオンプレミスの VPN デバイスと接続することで、オンプレミス上のネットワークと VNet 間の通信を暗号化することが可能です。

まとめ

まとめるとこんな感じ。

- ExpressRoute 内の通信は暗号化されません。

- 暗号化したい場合には、ExpressRoute Direct で MACsec によるポイントツーポイント暗号化を用いる必要がある。

- Azure の PaaS/SaaS サービスや Microsoft 365 (Office 365) サービス、Dynamices 365 サービスなどは、サービス自身で暗号化通信を用いて行われるため、追加の設定は必要なし。

- オンプレミスとプライベート接続で暗号化通信を行う場合には、VPN ゲートウェイを用いてサイト間 VPN 接続を行い、暗号化する。

- Microsoft Peering を経由する場合と Private Peering を経由する場合とで設定方法が異なる点に注意。