少し前に Microsoft Azure Recovery Services Agent を用いたクラウド バックアップの Azure Backup セキュリティ機能が追加された旨のアナウンスがありました。

- Azure Backup security capabilities for protecting cloud backups | Blog | Microsoft Azure

https://azure.microsoft.com/en-us/blog/azure-backup-security-feature/

Microsoft Docs にも概要レベルで記載があります (英語)。

- Security Features for protecting hybrid backups using Azure Backup | Microsoft Docs

https://docs.microsoft.com/en-us/azure/backup/backup-azure-security-feature

今のところ、英語しか情報がなかったのと、具体的にどういった操作をすると機能が動作するのかイメージできなかったので Microsoft Recovery Services Agent を使ったバックアップから挙動について纏めてみました。

Azure Backup セキュリティ機能について

Azure Backup セキュリティ機能概要

Azure Backup セキュリティ機能は、Microsoft Recovery Services Agent と Azure Backup Server を用いて Azure 上にバックアップされたデータをオンプレミス環境で起きうる脅威から保護するためのハイブリッド セキュリティ機能になります。

Azure Backup セキュリティ機能で提供される機能は、以下となります。

- データ削除を伴うバックアップ停止後のデータ保持

オンプレミス環境にて、データ削除を伴うバックアップ停止が第三者により行われた場合でも、Azure 上にバックアップされたデータは 14 日間保持されます。 - バックアップの最低保持期間のチェック

第三者がバックアップ項目、スケジュール、および保持期間を変更した場合でも、回復ポイントが 1 つのみとならないよう最低保持期間のチェックを実施、保持しているバックアップ データがすぐに消失しないようにします。 - 通知メールの送付

バックアップ データの削除など重要な操作が行われた場合、即座に管理者宛にメールが通知されます。 - 追加の認証レイヤー

バックアップ データの削除など重要な操作を行なう場合、追加の認証が発生、PIN コードが要求されます。この PIN コードは Azure ポータルにアクセスしないと取得できないため、重要な操作は Azure ポータルへアクセスおよび操作可能な資格情報を持ったユーザーのみしか実施できません。

Azure Backup セキュリティ機能が利用できる環境

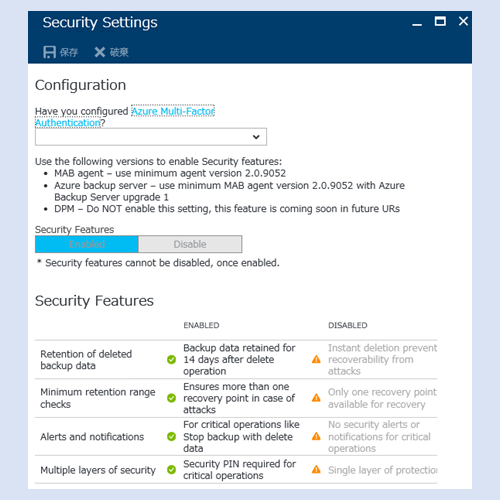

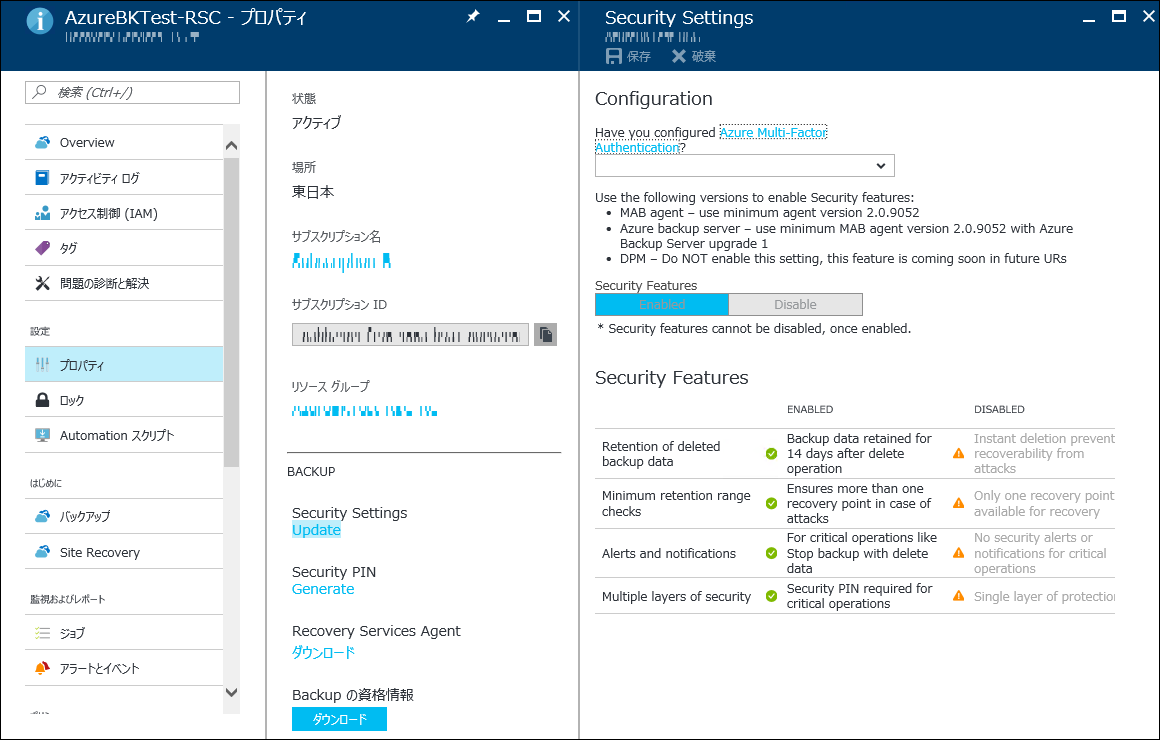

Azure Backup セキュリティ機能が利用できる環境について、以下となります。

- Microsoft Recovery Services Agent を用いてバックアップしている環境

Microsoft Recovery Services Agent のバージョンが 2.0.9052 以降 - Azure Backup Server を用いてバックアップしている環境

Update 1 for Microsoft Azure Backup Server が適用されている、かつ Azure Backup Server が Microsoft Recovery Services Agent のバージョンが 2.0.9052 以降

以下の環境では、Azure Backup セキュリティ機能が利用することはできません。

- System Center Data Protection Manager を用いてバックアップしている環境

- Azure 仮想マシン で IaaS VM バックアップ機能を用いてバックアップしている環境

Azure Backup セキュリティ機能を利用するにあたっての注意事項

- Azure Backup セキュリティ機能の有効化 / 無効化について

- アナウンス前に Recovery Services コンテナーを作成した場合

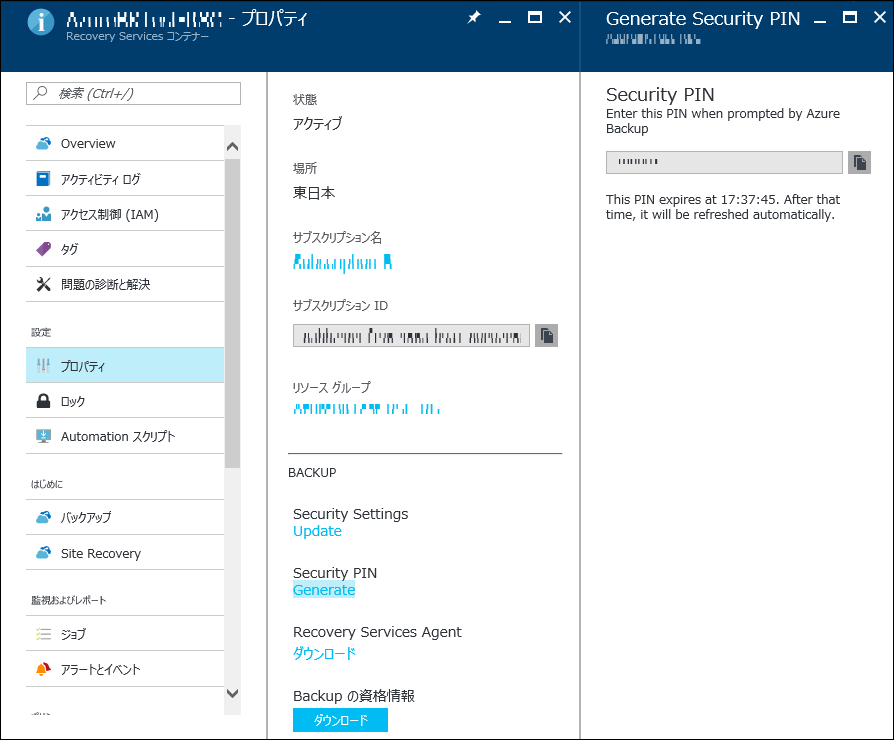

Azure Backup セキュリティ機能は自動的に有効になりません。[Recovery Services コンテナー 管理ブレード] – [プロパティ] – [Security Settings] から有効にする必要があります。また、Azure Backup セキュリティ機能を一度有効化すると無効化することはできません。 - アナウンス後に Recovery Services コンテナーを作成した場合

Azure Backup セキュリティ機能は有効になっています。無効化することはできません。 - Azure Backup セキュリティ機能で検知できないケース

- Azure ポータル上での操作

Azure ポータルへアクセスおよび操作可能な資格情報を持ったユーザーに対して、Azure Multi-Factor Authentication を有効にする必要があります。 - Microsoft Recovery Services Agent、Azure Backup Server のアンインストール

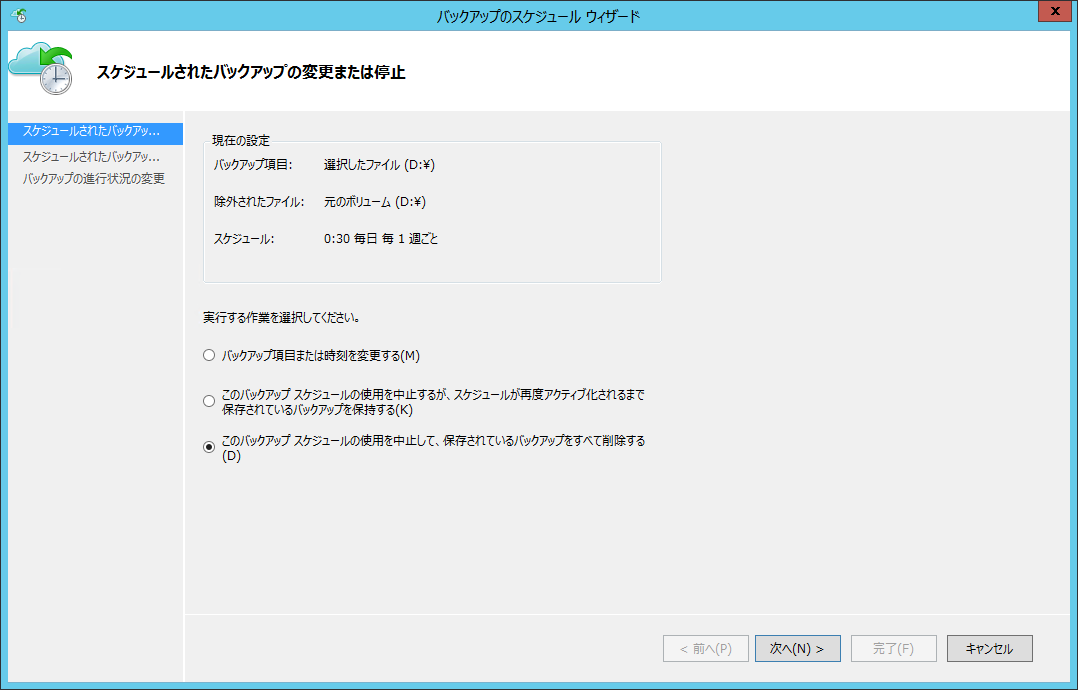

オンプレミス側での対策が必要 - バックアップの一時停止 ([バックアップのスケジュール ウィザード] の [このバックアップ スケジュールの使用を中止するが、スケジュールが再度アクティブ化されるまで保存されているバックアップを保持する])

オンプレミス側での対策が必要 - バックアップ項目、スケジュール、および保持期間の変更 ([バックアップのスケジュール ウィザード] の [バックアップ項目または時刻を変更する])

オンプレミス側での対策が必要 - プロキシの構成および帯域幅の調整

オンプレミス側での対策が必要

Azure Backup セキュリティ機能の挙動について

データ削除を伴うバックアップ停止後のデータ保持

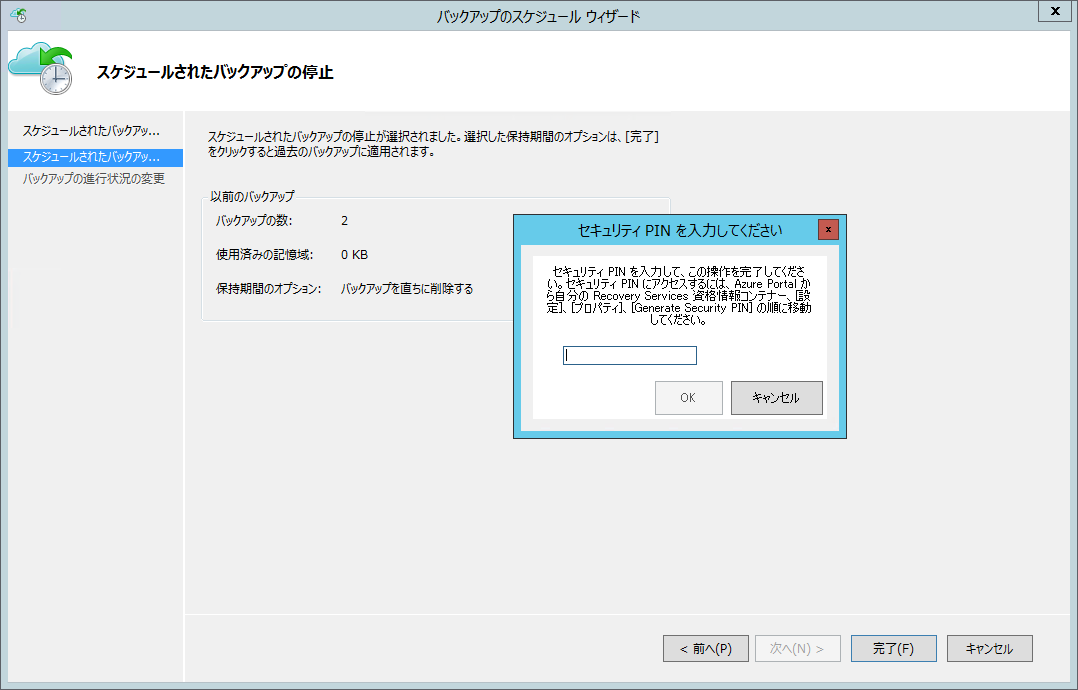

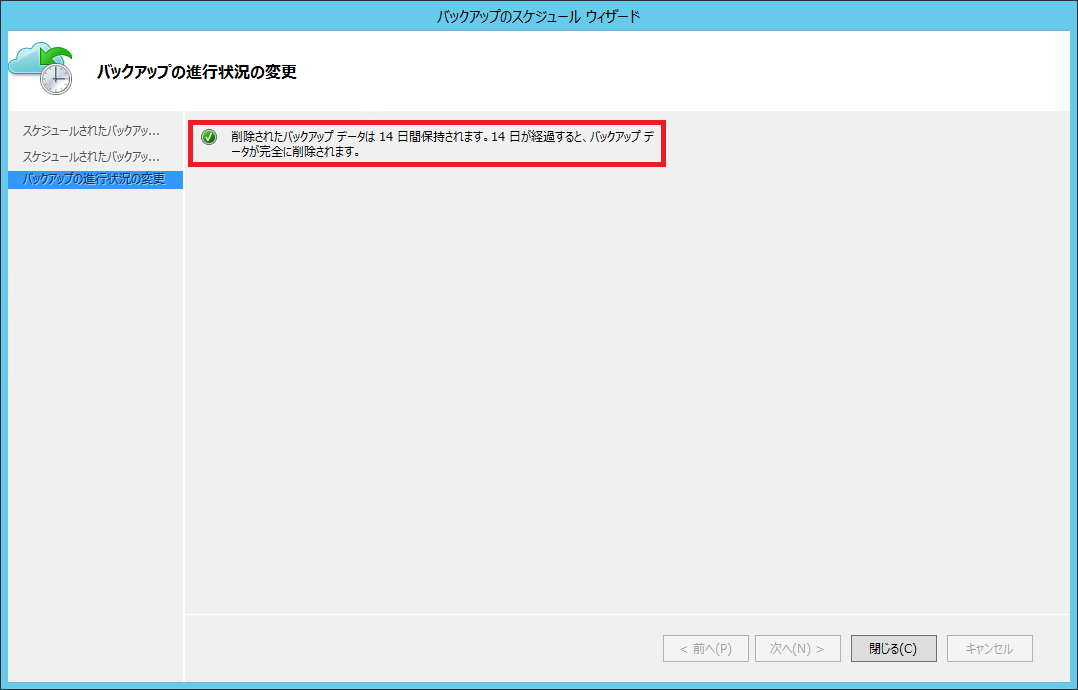

バックアップ データの削除を伴う停止 ([バックアップのスケジュール ウィザード] の [このバックアップ スケジュールの使用を中止して、保存されているバックアップをすべて削除する]) を実施した場合、以下のメッセージが表示されます。

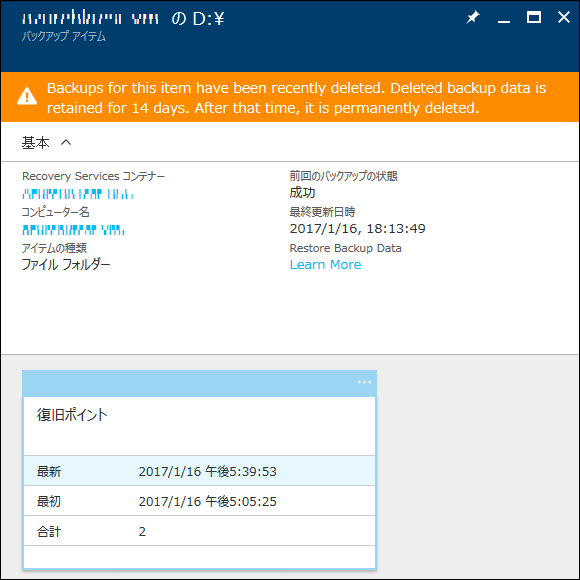

Azure ポータル上でも確認することができます。

バックアップの最低保持期間のチェック

最低保持期間は以下となります。

- 日単位の保持ポリシー : 7 日間

(日次バックアップを指定した場合は無効化不可) - 週単位の保持ポリシー : 4 週間

(週次バックアップを指定した場合は無効化不可、日次バックアップを指定かつ週単位の保持ポリシーを有効にした場合) - 月単位の保持ポリシー : 3 か月間

(月単位の保持ポリシーを有効にした場合) - 年単位の保持ポリシー : 1 年間

(年単位の保持ポリシーを有効にした場合)

通知メールの送付

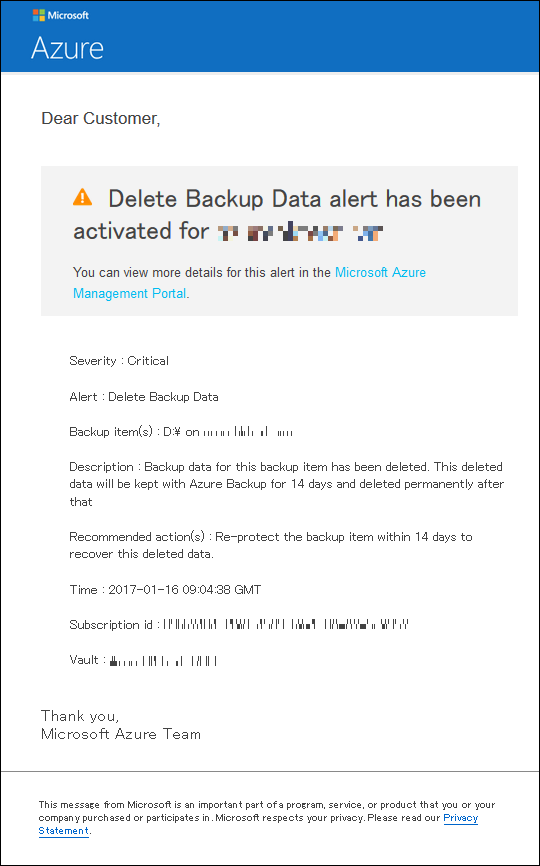

確認する限り、以下のケースで以下のメールが通知されます。

- バックアップ データの削除を伴う停止 ([バックアップのスケジュール ウィザード] の [このバックアップ スケジュールの使用を中止して、保存されているバックアップをすべて削除する])

メールの通知先としては、クラシック ポータルに登録されている「サービス管理者」および「共同管理者」のみのようです。Azure ポータルの [所有者] 、および [共同作成者] には通知されませんでした。

追加の認証レイヤー

確認する限り、以下のケースで PIN コード聞かれました。

- パスフレーズの変更

- バックアップ データの削除を伴う停止 ([バックアップのスケジュール ウィザード] の [このバックアップ スケジュールの使用を中止して、保存されているバックアップをすべて削除する])

なお、PIN コードの有効期間は発行から 5 分間になっています。

参考

- クラウド バックアップ – オンライン バックアップ ソフトウェア | Microsoft Azure

https://azure.microsoft.com/ja-jp/services/backup/ - Azure Backup とは | Microsoft Docs

https://docs.microsoft.com/ja-jp/azure/backup/backup-introduction-to-azure-backup - 料金 – クラウド バックアップ | Microsoft Azure

https://azure.microsoft.com/ja-jp/pricing/details/backup/ - Update 1 for Microsoft Azure Backup Server

https://support.microsoft.com/en-us/help/3175529/update-1-for-microsoft-azure-backup-server - Microsoft Azure Recovery Services Agent の公開情報について – Japan Azure Technical Support Engineers’ Blog

https://blogs.technet.microsoft.com/jpaztech/2016/10/18/microsoft-azure-recovery-services-agent-%E3%81%AE%E5%85%AC%E9%96%8B%E6%83%85%E5%A0%B1%E3%81%AB%E3%81%A4%E3%81%84%E3%81%A6/

コメント

[…] Azure Backup セキュリティ機能の概要および挙動について […]